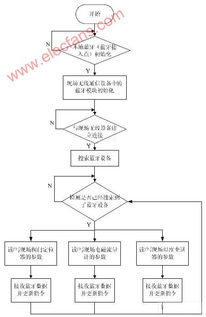

windows服务器系统入侵流程图,Windows服务器系统入侵流程图解析

Windows服务器系统入侵流程图解析

随着信息技术的飞速发展,网络安全问题日益凸显。Windows服务器作为企业信息系统的核心组成部分,其安全性直接关系到企业的信息安全。本文将详细解析Windows服务器系统入侵流程图,帮助读者了解入侵者的攻击手段,以便采取相应的防护措施。

一、入侵准备阶段

在入侵准备阶段,攻击者会进行以下操作:

信息收集:通过搜索引擎、社交平台等渠道收集目标Windows服务器的相关信息,如IP地址、操作系统版本、网络拓扑等。

漏洞扫描:使用漏洞扫描工具(如Nessus、OpenVAS等)对目标服务器进行扫描,寻找存在的安全漏洞。

攻击工具准备:根据扫描结果,选择合适的攻击工具(如Metasploit、Empire等)进行攻击。

二、入侵实施阶段

在入侵实施阶段,攻击者会采取以下攻击手段:

端口扫描:使用端口扫描工具(如Nmap、Zmap等)扫描目标服务器的开放端口,寻找可利用的漏洞。

弱口令攻击:尝试使用常见的弱口令组合登录目标服务器,获取系统权限。

默认共享入侵:利用Windows系统的默认共享(如C$、D$等)入侵目标服务器。

IPC入侵:通过IPC(Inter-Process Communication)连接入侵目标服务器,获取系统权限。

IIS漏洞入侵:利用IIS(Internet Information Services)服务器的漏洞入侵目标服务器。

三、权限提升阶段

在权限提升阶段,攻击者会采取以下措施:

提权:通过漏洞利用、密码破解等方式提升系统权限。

创建管理员账户:在目标服务器上创建具有管理员权限的账户。

修改系统设置:修改系统设置,隐藏攻击痕迹,便于长期控制目标服务器。

四、数据窃取阶段

在数据窃取阶段,攻击者会采取以下措施:

数据收集:收集目标服务器上的敏感数据,如用户信息、财务数据等。

数据传输:将收集到的数据传输到攻击者的服务器或远程设备。

数据加密:对传输的数据进行加密,确保数据安全。

五、清理痕迹阶段

在清理痕迹阶段,攻击者会采取以下措施:

删除日志:删除系统日志、安全日志等,隐藏攻击痕迹。

修改文件:修改系统文件、配置文件等,消除攻击痕迹。

关闭服务:关闭不必要的系统服务,降低被检测到的风险。

通过以上分析,我们可以看到,Windows服务器系统入侵流程复杂,攻击者会采取多种手段进行攻击。为了保障企业信息系统的安全,我们需要采取以下措施:

加强网络安全意识:提高员工网络安全意识,避免因操作失误导致安全漏洞。

定期更新系统补丁:及时更新系统补丁,修复已知漏洞。

加强系统权限管理:严格控制系统权限,降低攻击者入侵风险。

部署安全防护设备:部署防火墙、入侵检测系统等安全防护设备,及时发现并阻止攻击。